Sichere Software in Konzept, Source Code und Entwicklungsprozessen

Softwareentwicklung ist ein komplexes Thema. Es gibt zahlreiche Programmiersprachen, Frameworks, Design Patterns, Methoden und Praktiken. Wo es viele Möglichkeiten gibt, gibt es auch viele Möglichkeiten für Fehler und Sicherheitsdefizite. In der Regel stehen zudem funktionale Erweiterungen im Vordergrund der Entwicklungsvorhaben, nur selten ist Security ein Verkaufsargument.

Schwachstellen in der Software auszunutzen, ist ein gängiges Mittel bei Cyberangriffen und stellt eine Bedrohung für die Softwarehersteller und -nutzer gleichermassen dar. Einmal ausgenutzt, können Schwachstellen verwendet werden, um unautorisierte Zugriffe und Data Breaches zu verursachen, Malware zu verbreiten, unternehmens-interne Netzwerke zu kompromittieren oder Denial-of-Service-Angriffe durchzuführen.

Wir bieten Ihnen unterschiedliche Dienstleistungen an, um Ihnen als Owner eines Softwareprodukts eine Übersicht über die Angreifbarkeit und die Verwundbarkeit Ihres Produkts oder aber die Resilienz Ihrer Entwicklungs- und Betriebsprozesse zu vermitteln.

Unsere Dienstleistungen im Bereich Software Security auf einen Blick:

Security Design & Architecture Review

Konzeptionelle Analyse von Security Design und Architecture

Wir untersuchen Design-Entscheidungen und die Architektur Ihres Softwareprodukts auf Schwachstellen, die von einem Angreifer missbraucht werden könnten. Dies gilt für moderne Architekturen basierend auf Micro Services von Hyperscalern wie Microsoft Azure gleichermassen wie für klassische Client-Server-Applikationen. Mittels Analyse von Inputdokumenten (bspw. Architekturdiagramme, Flowcharts, Komponentendiagramme oder andere technische Dokumentationen) und mittels Interviews mit den zuständigen (Lead) Entwicklern verschaffen wir uns einen Überblick.

Ihr Mehrwert

Im gemeinsamen Diskurs identifizieren wir Defizite und Verbesserungspotenzial in Security Design und -Architektur Ihres Softwareprodukts.

Für eine ganzheitliche Analyse und den grösstmöglichen Mehrwert bietet sich eine kombinierte Durchführung des Security Design & Architecture Reviews an

- Config Check: Prüfung der Umsetzung von sicheren Design- und Architekturansätzen bei Konfiguration der Applikationsplattform

- Source Code Security Review (siehe nachfolgend): Prüfung der Umsetzung von sicheren Design- und Architekturansätzen bei der Entwicklung des Softwareprodukts

Source Code Security Review

Statische technische Analyse des Source Codes – White Box Testing

Gutes Design und eine resiliente Softwarearchitektur sind wichtige Grundsteine. Worauf es bei der Sicherheit eines Softwareprodukts schliesslich ankommt, ist die saubere und technisch sichere Implementierung von Sicherheitsaspekten im Source Code. Wir untersuchen den Source Code Ihres Produkts mittels marktführenden Static Application Security Testing (SAST) Tools automatisiert und/oder von Auge und händisch.

Ihr Mehrwert

Wir identifizieren Sicherheitsdefizite direkt im Source Code Ihres Produkts. Aufgrund des tiefgehenden Einblicks in den Source Code können wir Ihnen so weitreichende Gewissheit über den Status Quo in Sachen Sicherheit verschaffen. Die Erkenntnisse werden auch hier mit den zuständigen Lead- Entwicklern diskutiert.

Penetration Test

Dynamische technische Analyse des Softwareprodukts – Grey und Black Box Testing

Die Funktionen Ihres Softwareprodukts werden von Penetration Testern der Swiss Infosec AG aus offensiver Sicht geprüft. Hierbei operieren wir üblicherweise im Grey Box-Verfahren, wobei wir gültige Accounts von Ihnen erhalten, mit denen wir die Applikation auch authentifiziert untersuchen können. Die Swiss Infosec AG orientiert sich bei der Durchführung dieser Penetration Tests generell an den Best Practices des Open Web Application Security Projects (OWASP). Siehe hierzu auch

- OWASP Web Security Testing Guide (WSTG)

- OWASP Top 10 Web Application Security Risks

- OWASP API Security Project

- OWASP Mobile Top 10 | OWASP Foundation

Weitere Informationen zu Penetration Tests

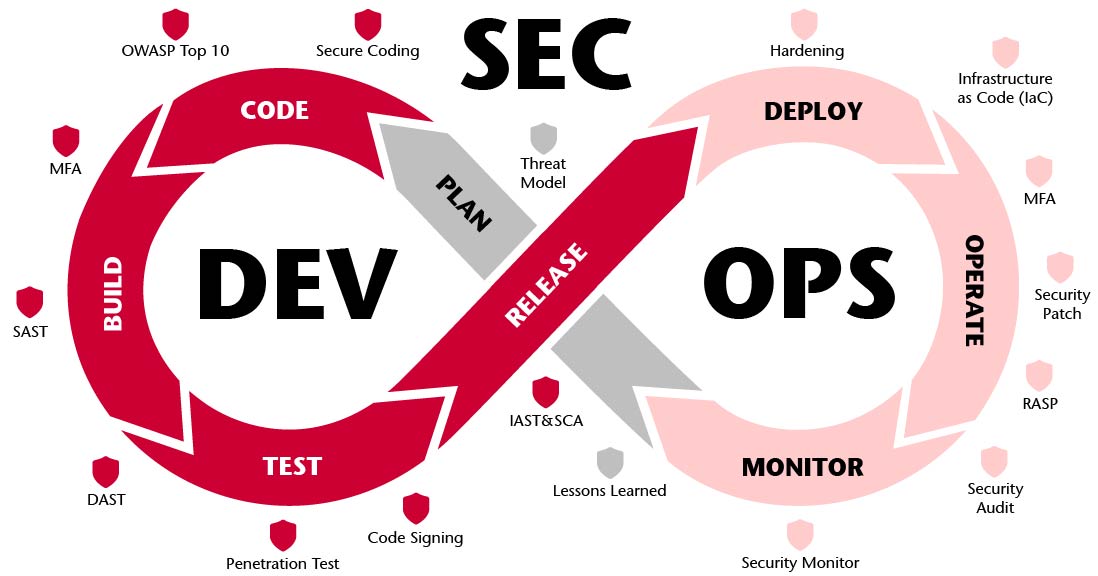

DevSecOps Review

Review der DevSecOps Pipeline und zugehöriger Prozesse

Mittels angemessener Prozesse und der Nutzung zeitgemässer Tools und Settings bei Entwicklung, Deployment und Operations kann die Sicherheit von Softwareprodukten nachhaltig aufrechterhalten werden. Gemeinsam mit den zuständigen Lead-Entwicklern Ihres Softwareprodukts prüfen wir die Handhabung von Security über den ganzen Lifecycle.

Ihr Mehrwert

Wir zeigen Ihnen auf, wie Sie die bestehenden Entwicklungs- und Betriebsprozesse hinsichtlich eines effizienten und zeitgemässen DevSecOps-Lifecycles optimieren oder weiterentwickeln können.